تم تحويل نسخة معدلة من تطبيق WhatsApp messaging لنظام Android إلى أحصنة طروادة لاعتراض الرسائل النصية وخدمة الحمولات الضارة وعرض الإعلانات بملء الشاشة وتسجيل مالكي الأجهزة للحصول على اشتراكات مميزة غير مرغوب فيها دون علمهم.

تم تحويل نسخة معدلة من تطبيق WhatsApp messaging لنظام Android إلى أحصنة طروادة لاعتراض الرسائل النصية وخدمة الحمولات الضارة وعرض الإعلانات بملء الشاشة وتسجيل مالكي الأجهزة للحصول على اشتراكات مميزة غير مرغوب فيها دون علمهم.

واضاف ان "تسلل طروادة تريادا في واحدة من هذه النسخ المعدلة من الرسول دعا FMWhatsApp 16.80.0 جنبا إلى جنب مع مجموعة تطوير البرمجيات الإعلانية (SDK)" باحثون من شركة الأمن السيبراني الروسية كاسبرسكي قال في الكتابة حتى فني نشرت الثلاثاء. "هذا مشابه لما حدث مع APKPure ، حيث كانت الشفرة الخبيثة الوحيدة التي تم تضمينها في التطبيق هي أداة تنزيل الحمولة."

تم تصميم الإصدارات المعدلة من تطبيقات Android الشرعية - وهي ممارسة تسمى التعديل - لأداء وظائف لم يتم تصميمها أو تصميمها في الأصل من قبل مطوري التطبيق. يسمح FMWhatsApp ، الذي تم وصفه على أنه بناء مخصص لـ WhatsApp ، للمستخدمين بإعادة تصميم التطبيق بموضوعات مختلفة ، وتخصيص الرموز ، وإخفاء ميزات مثل آخر ظهور ، وحتى إلغاء تنشيط ميزات مكالمات الفيديو. التطبيق متاح فقط عبر مواقع الطرف الثالث.

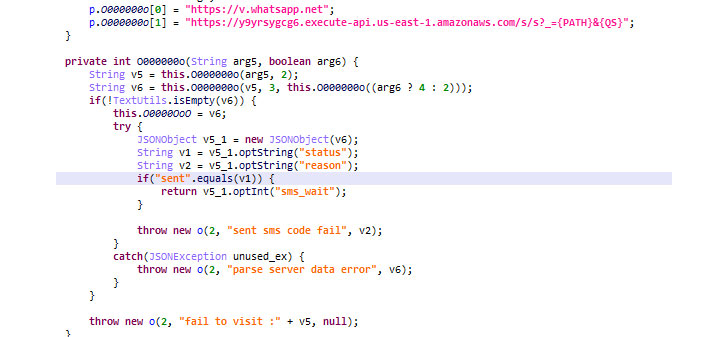

يأتي الإصدار الذي تم التلاعب به من التطبيق الذي اكتشفته Kaspersky مزودًا بإمكانيات لجمع معرفات الأجهزة الفريدة ، والتي يتم إرسالها إلى خادم بعيد يستجيب مرة أخرى برابط إلى حمولة يتم تنزيلها لاحقًا وفك تشفيرها وتشغيلها بواسطة Triada trojan.

يمكن استخدام الحمولة ، من جانبها ، لتنفيذ مجموعة واسعة من الأنشطة الخبيثة التي تتراوح من تنزيل وحدات إضافية وعرض إعلانات بملء الشاشة إلى اشتراك الضحايا خلسة في الخدمات المتميزة وتسجيل الدخول إلى حسابات WhatsApp على الجهاز. والأسوأ من ذلك ، يمكن للمهاجمين الاستيلاء على حسابات WhatsApp والسيطرة عليها لتنفيذ هجمات الهندسة الاجتماعية أو توزيع رسائل البريد العشوائي ، وبالتالي نشر البرامج الضارة على الأجهزة الأخرى.

وقال الباحثون: "من الجدير بالذكر أن مستخدمي FMWhatsapp يمنحون التطبيق إذنًا لقراءة رسائلهم النصية القصيرة ، مما يعني أن حصان طروادة وجميع الوحدات الخبيثة الأخرى التي يقوم بتحميلها يمكنهم الوصول إليها أيضًا". "يتيح هذا للمهاجمين تسجيل الضحية تلقائيًا للحصول على اشتراكات مميزة ، حتى إذا كان رمز التأكيد مطلوبًا لإكمال العملية."

المصادر:

- The Hacker News